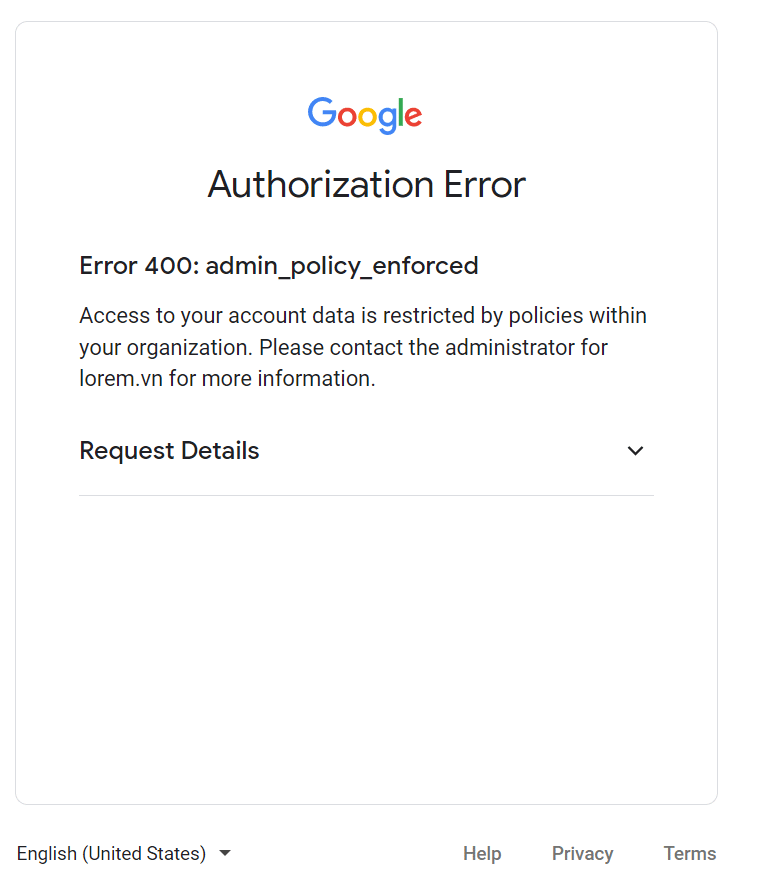

Wie man den Fehler 400 admin_policy_enforced in Google Workspace behebt

Fehler erscheint „400 admin_policy_enforced“ Wenn ein Google Workspace-Administrator den Zugriff auf bestimmte Drittanbieteranwendungen oder -daten absichtlich blockiert oder einschränkt, verhindert dies, dass Benutzer Login Oder Information teilenDies ist keine Fehlfunktion, sondern eine bewusste Sicherheitsmaßnahme, die die spezifischen Richtlinien der Organisation widerspiegelt.

Kann ich Stört den Arbeitsablauf Dies führt zu Produktivitätseinbußen, insbesondere wenn wichtige Arbeitsmittel betroffen sind. Dieser Fehler tritt häufig beim Verbindungsversuch auf. Anwendungen Beispielsweise bei Slack, Zoom oder Asana, was zu Autorisierungsfehlern und Zugriffsverweigerung führt.

Für diesen Fehler gibt es mehrere häufige Gründe, wie zum Beispiel:

- Administrative Beschränkungen – Anwendungen oder Funktionen, die vom Workspace-Administrator gesperrt wurden.

- Nicht vertrauenswürdige Drittanbieteranwendungen - Tools, deren Verwendung innerhalb Ihrer Organisation nicht zugelassen ist.

- Strenge Regeln für den Datenaustausch Richtlinien, die den Zugriff auf und die Weitergabe von Daten einschränken.

- API-Zugriff deaktivieren – Verhindern, dass Apps Nutzer in eingeschränkten Gruppen kontaktieren.

- Registrieren Sie sich für erweiterten Schutz Für Konten, die an diesem Programm teilnehmen oder als verdächtig gekennzeichnet sind, können strengere Zugriffskontrollen gelten.

- عوامل إضافية Fehlende Multi-Faktor-Authentifizierung (MFA), blockierte URLs, Autorisierungsversuche durch Nicht-Super-Administratoren, Lizenzbeschränkungen oder Benutzernamenkonflikte.

Kommen wir nun zu Lösungsansätzen, die Ihnen bei der Behebung dieses Problems helfen können.

1. Fügen Sie die blockierte App in der Google Admin-Oberfläche zur Whitelist hinzu.

In den meisten Fällen tritt dieser Fehler auf, weil die Anwendung, die Sie verwenden möchten, nicht auf der Whitelist steht. API-Steuerungen Für Ihre Organisation. Durch Anpassen der Zugriffseinstellungen für diese Anwendung lässt sich das Problem in der Regel beheben.

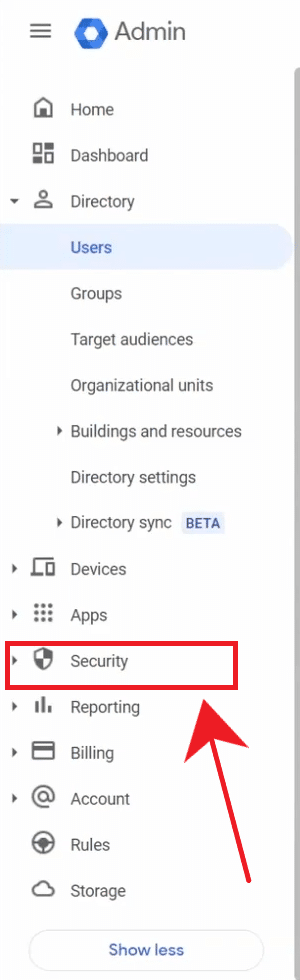

- Melden Sie sich an bei Google Admin-Konsole Als Super-Offizieller.

- Gehe zu الأمان > Zugriffs- und Datenkontrolle > API-Steuerungen.

- tippen Sie auf Verwaltung des Zugriffs auf Drittanbieteranwendungen.

- Suchen Sie die blockierte App in der Liste. Falls sie nicht angezeigt wird, verwenden Sie die Option „App hinzufügen“ Suche anhand der OAuth-Client-ID.

- Wählen Sie die Anwendung aus und ändern Sie ihren Status in Zuverlässig.

- tippen Sie auf sparen.

Indem Sie der Anwendung explizit vertrauen, umgehen Sie die Standardblockierung, die zum Auftreten des Fehlers 400 admin_policy_enforced geführt hat.

2. Verwenden Sie ein Dienstkonto mit Autorisierung auf Domänenebene.

Wenn das Problem Automatisierungs- oder Integrationsprozesse (wie Skripte oder Backend-Dienste) betrifft, dann Servicekonto Es kann die OAuth-Genehmigung auf Benutzerebene umgehen und gleichzeitig die Unternehmensrichtlinien vollständig einhalten.

Dieses Konto arbeitet unter einer zentral verwalteten Identität und gewährleistet so einen sicheren und richtlinienkonformen Zugriff auf die API der Anwendung, ohne Anmeldebeschränkungen zu aktivieren.

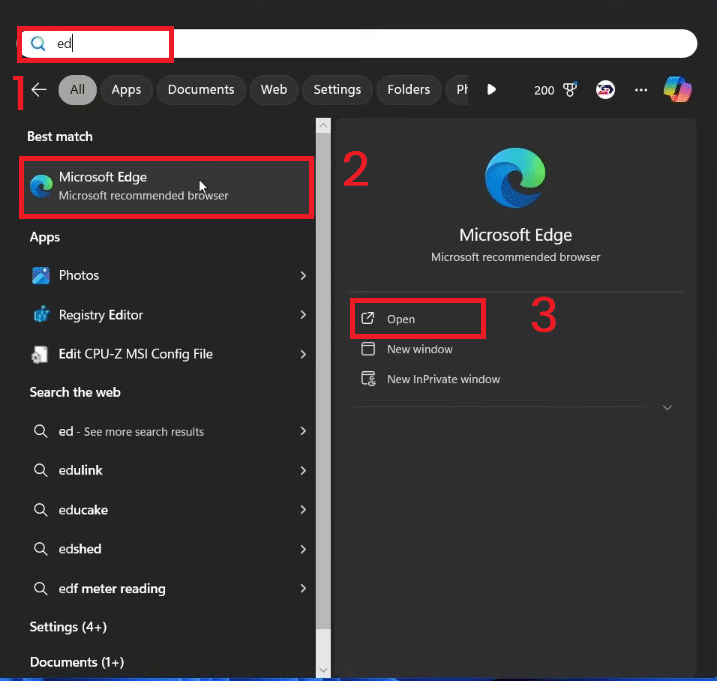

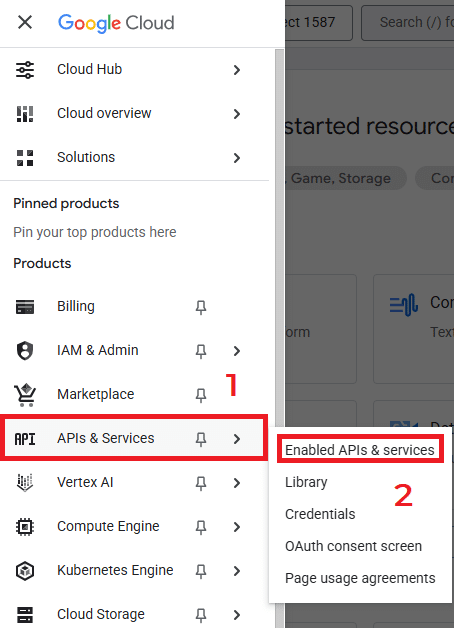

- Einloggen Google Cloud-Konsole Als Beamter.

- Wählen Sie ein bestehendes Projekt aus oder erstellen Sie ein neues.

- Aktivieren Sie die erforderlichen Anwendungsprogrammierschnittstellen (APIs) innerhalb API & Dienste > Aktivierte APIs und Dienste (Zum Beispiel: Admin SDK, Gmail API, Calendar API, Drive API).

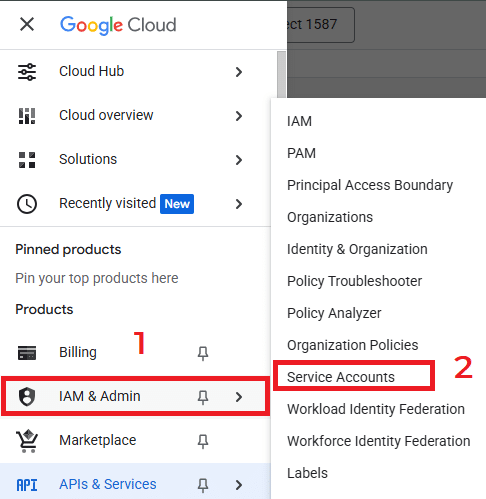

- Gehe zu IAM & Verwaltung > Service Accounts Es wurde ein neues Servicekonto erstellt.

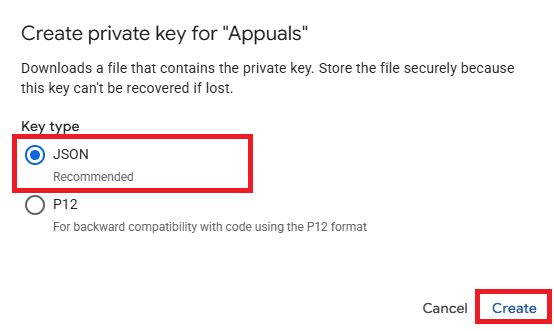

- eine Handlung Domänenweite Delegation Für das Konto und erstellen JSON-Schlüssel.

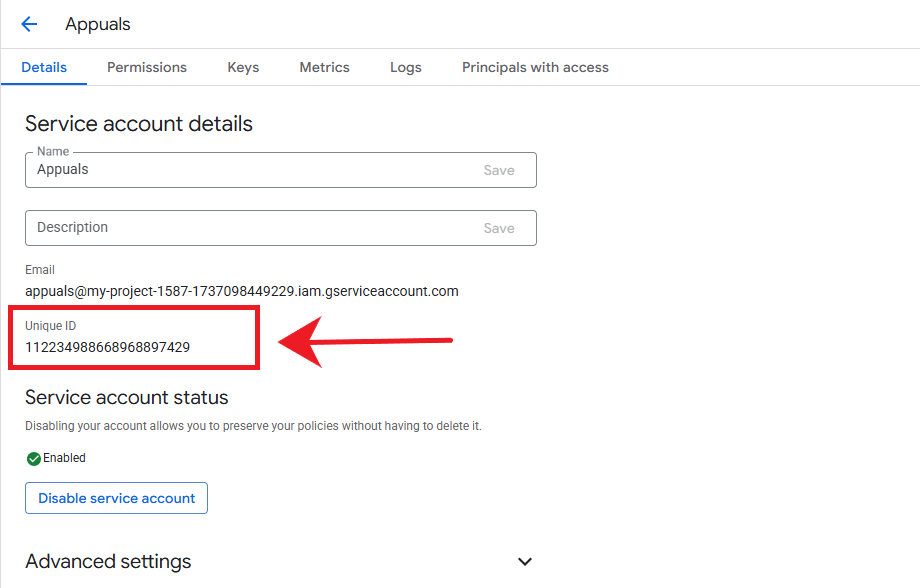

- Kopieren Eindeutiger Identifikator Für das Servicekonto.

- Gehen Sie in der Administratorkonsole zu الأمان > API-Steuerungen > Domänenweite Delegierungsverwaltung Fügen Sie einen neuen Kunden mithilfe der kopierten ID hinzu.

- Auge OAuth-Domänen erforderlich und klicken Sie auf Genehmigung.

Warnung: Gewähren Sie nur die für Ihren Anwendungsfall minimal erforderlichen Berechtigungen und schützen Sie Ihren JSON-Schlüssel. Kompromittierte Dienstkonten können sensible Daten offenlegen.

3. Zugriff über IMAP/POP deaktivieren

Wenn ältere E-Mail-Programme versuchen, unautorisierte Verbindungen herzustellen, kann dies ebenfalls zu diesem Fehler führen. Durch Deaktivieren von IMAP/POP wird sichergestellt, dass nur autorisierte Methoden (wie die Gmail-Web-App oder autorisierte OAuth-Clients) eine Verbindung zu Ihrem Konto herstellen können.

- Einloggen Google Admin Als Beamter.

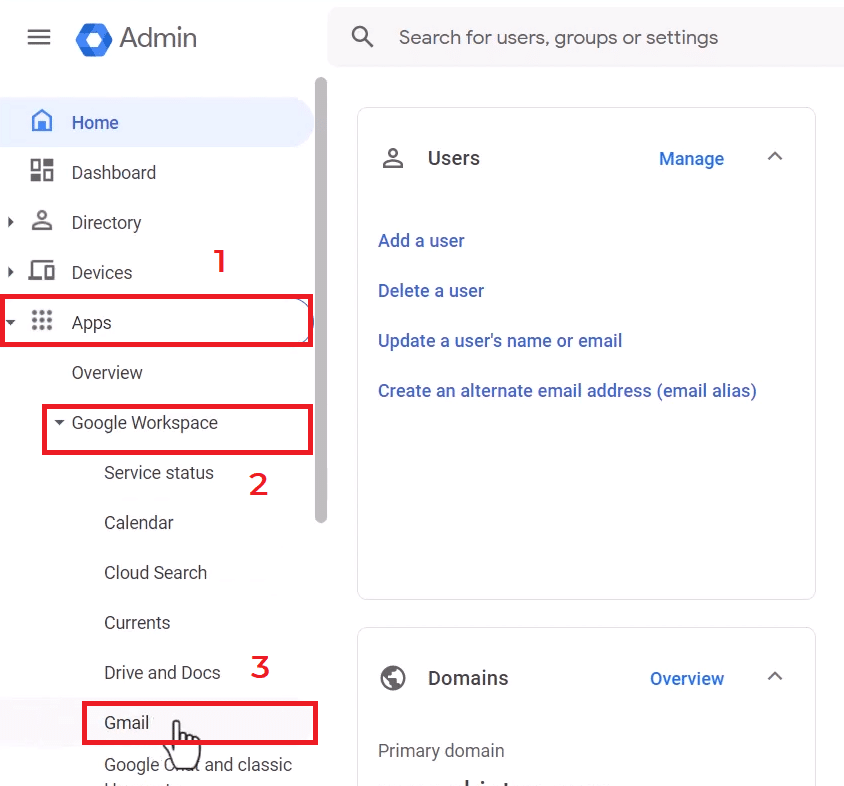

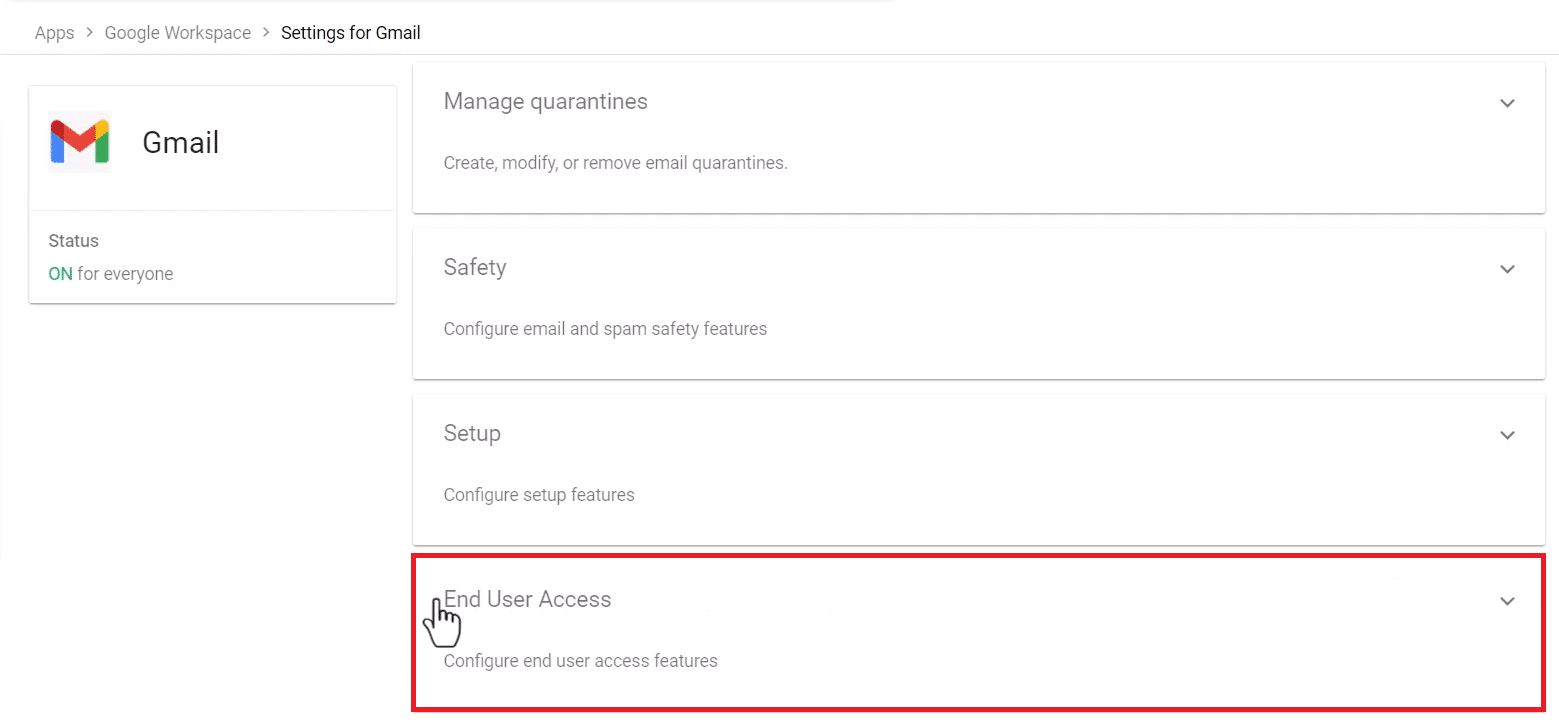

- Gehe zu Anwendungen > Google-Arbeitsbereich > Google Mail.

- erweitern Endbenutzerzugriff Klicken Sie auf das Stiftsymbol neben den POP/IMAP-Einstellungen.

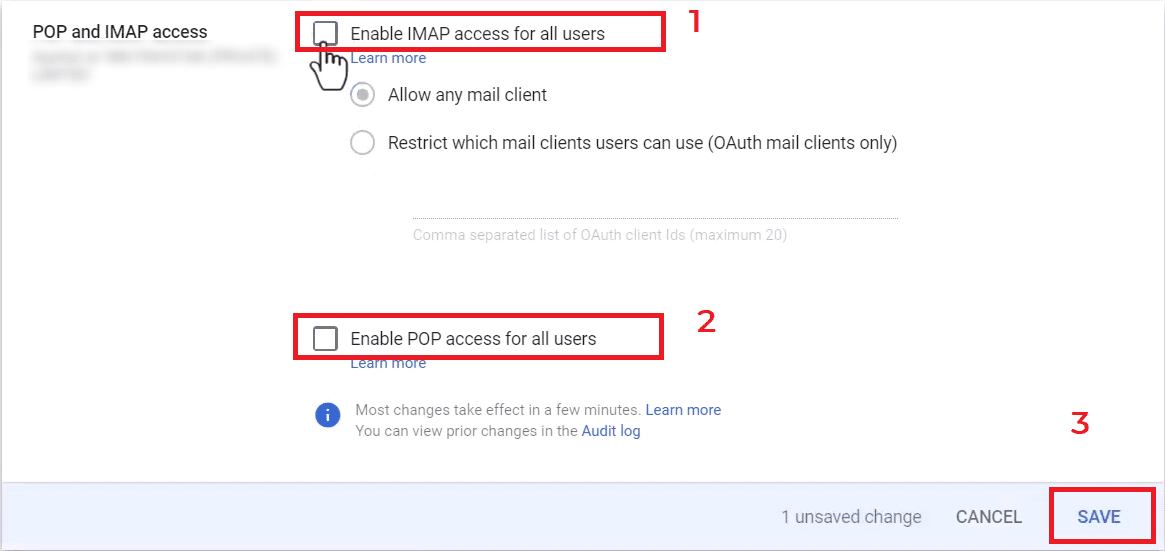

- Abwählen POP-Ankunft وIMAP-Zugriff.

- tippen Sie auf sparen.

Wichtig: Informieren Sie die Benutzer vor der Implementierung dieser Änderung. Dadurch wird der Zugriff auf E-Mail-Programme wie Outlook und Thunderbird, die auf IMAP/POP basieren, deaktiviert.

4. Wenden Sie sich an den Google Workspace-Support.

Wenn keine der oben genannten Lösungen funktioniert, wenden Sie sich bitte an den Support. Google-ArbeitsbereichStellen Sie ihnen Folgendes zur Verfügung:

- Vollständige Fehlermeldung und Zeitstempel

- OAuth-Client-ID oder Anwendungsname

- Gab es in letzter Zeit Änderungen an den Sicherheitskontrollen oder der API?

Sie können die Richtlinien Ihrer Organisation überprüfen und Ihnen dabei helfen, die richtigen Änderungen umzusetzen.

Kommentare sind geschlossen.