Nach 30 Jahren: Microsoft gibt NTLM auf... Hier ist der Grund!

Seit über 30 Jahren ist NTLM (New Technology LAN Manager) ein zentrales Authentifizierungsprotokoll in Windows. Es hat Unternehmen beim Übergang von der veralteten LAN-Manager-Authentifizierung zu modernen Unternehmensnetzwerken unterstützt.

Doch die Zeiten haben sich geändert. Es wurde bekannt gegeben Microsoft Kürzlich kündigte das Unternehmen an, NTLM in neuen Windows-Versionen standardmäßig zu deaktivieren. Dies bedeutet das Ende des seit seiner Einführung im Jahr 1993 geltenden, regulierten Authentifizierungsprotokolls.

Dieser Schritt zeigt, dass ältere Sicherheitsmodelle in der heutigen, von Misstrauen geprägten Welt nicht mehr zeitgemäß sind. Im Folgenden wird analysiert, warum NTLM eingestellt und durch Kerberos ersetzt wurde.

Eine kurze Zusammenfassung von NTLM

Das Network Management for New Technology (NTLM) LAN wurde in den 1990er-Jahren entwickelt, als Unternehmensnetzwerke noch relativ klein und auf die physischen Grenzen des Büros beschränkt waren. Als Challenge-Response-Authentifizierungsprotokoll verwendet NTLM zudem eine gehashte Version des Passworts, anstatt es über das Netzwerk zu übertragen.

NTLM eignete sich besser für Umgebungen, in denen Netzwerke lokal waren und keinen zentralen Domänencontroller besaßen, und in denen Geräte in Arbeitsgruppen statt in Domänen eingesetzt wurden.

NTLM wurde jedoch nicht speziell für hybride Netzwerke, Remote-Arbeitskräfte, Cloud-Umgebungen und moderne Bedrohungen entwickelt. Trotz dieser Einschränkungen verschwindet es nicht vollständig. Es dient als alternative Authentifizierungsmethode, wenn Kerberos nicht verfügbar ist.

Warum schaltet Microsoft NTLM ab?

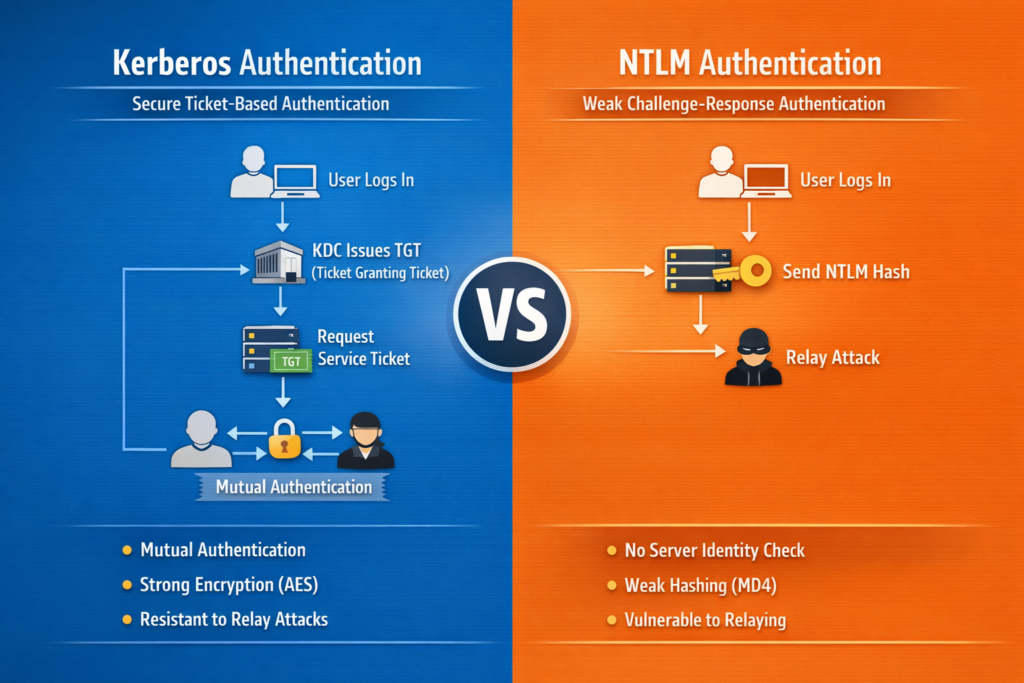

Microsofts Entscheidung, die NTLM-basierte virtuelle Maschine zu deaktivieren, beruht auf einer entscheidenden Tatsache: NTLM ist nach modernen Standards grundsätzlich unsicher. Im Folgenden sind einige Gründe dafür aufgeführt:

- NTLM verwendet schwache Verschlüsselung und basiert größtenteils auf veralteten Hashfunktionen, die anfällig für moderne Hacking-Techniken sind. Mithilfe von Tools wie Hashcat, John the Ripper und Rainbow Tables können Hacker Passwörter problemlos aus NTLM-Hashfunktionen extrahieren.

- Dieses Protokoll ist anfällig für Hijacking-Angriffe. Bei einem Hijacking-Angriff manipulieren Angreifer Benutzer, sich an einem manipulierten Server zu authentifizieren. Indem sie Authentifizierungsanfragen abfangen, leiten die Angreifer diese an einen anderen Server um, um unbefugten Zugriff zu erlangen. Kerberos hingegen ist speziell darauf ausgelegt, diese Ausnutzung zu verhindern.

- Da NTLM vor Jahren entwickelt wurde, unterstützt es keine modernen Sicherheitsmodelle wie Zero Trust Security, Cloud Identity Management oder Multi-Faktor-Authentifizierung (MFA).

Kerberos-Eingabe

Im Gegensatz zum Passwort-Hashing-Austauschsystem, das von NTLM verwendet wird, Kerberos Es handelt sich um ein ticketbasiertes Authentifizierungssystem. Es bietet eine Sicherheitslösung für Organisationen jeder Größe. Seit Windows 2000 ist es das Standard-Authentifizierungsprotokoll für jedes mit der Domäne verbundene Windows-Gerät.

Dieses Protokoll verwendet symmetrische Verschlüsselung und ein Schlüsselverteilungszentrum (KDC) zur Überprüfung der Benutzeridentität. Das KDC besteht aus einem Ticketsystem (TGS), einer Kerberos-Datenbank zur Speicherung von Passwörtern und einem Authentifizierungsserver.

Während des initialen Authentifizierungsprozesses speichert das Kerberos-Protokoll das ausgewählte Ticket auf dem Endgerät des Benutzers. Anstatt nach einem Passwort zu suchen, überprüft der Dienst dieses Ticket. Die Kerberos-Authentifizierung findet daher in einer eigenen Umgebung statt, in der der KDC (Key Distribution Center) zur Überprüfung eines Hosts, Benutzers oder Dienstes berechtigt ist.

Warum Kerberos?

Einer der Hauptvorteile von Kerberos ist die gegenseitige Authentifizierung. Kerberos ermöglicht es Benutzern und anderen Dienstsystemen, sich gegenseitig zu verifizieren. Während des gesamten Prozesses wissen Server und Benutzer, ob sie einander vertrauen können.

Zusätzlich enthält jedes Ticket einen Zeitstempel und Angaben zum Gültigkeitszeitraum, während Administratoren den Authentifizierungszeitraum festlegen. Dank des wiederverwendbaren Authentifizierungssystems wird jeder Benutzer nur einmal per Kerberos-Protokoll verifiziert. Danach muss er seine persönlichen Daten nicht erneut eingeben.

Kommentare sind geschlossen.