Schutz von Office vor der Sicherheitslücke CVE-2026-21509: Eine Schritt-für-Schritt-Anleitung

Kürzlich, am 26. Januar 2026, veröffentlichte Microsoft in aller Eile ein kritisches Update, um ein schwerwiegendes Problem zu beheben. Microsoft Zero-Day-Schwachstelle Office ermöglicht es Angreifern, Sicherheitsfunktionen zu umgehen. Diese Schwachstelle ist unter CVE-2026-21509 bekannt. Microsoft Office-Komponenten bleiben ein attraktives Ziel für Zero-Day-Schwachstellen.

Da Microsoft Office das Rückgrat von Unternehmen bildet – von E-Mails über Tabellenkalkulationen und Präsentationen bis hin zu Dokumenten –, hat diese Entdeckung in der Cybersicherheitsgemeinschaft für Aufsehen gesorgt.

Da Microsoft Office das Rückgrat von Unternehmen bildet – von E-Mails über Tabellenkalkulationen und Präsentationen bis hin zu Dokumenten –, hat diese Entdeckung in der Cybersicherheitsgemeinschaft für Aufsehen gesorgt.

Die gute Nachricht? Sie müssen nicht länger auf die vollständige Verteilung des Patches warten; stattdessen gibt es praktische Schritte, die Sie unternehmen können, um Ihr System zu schützen.

Hier ist eine Aufschlüsselung dieser Schritte.

die Drohung

Die Ausnutzung der Sicherheitslücke CVE-2026-21509 ermöglicht es Angreifern, Sicherheitsfunktionen zu umgehen, die Schwachstellen innerhalb einer Office-Umgebung isolieren. Daher erstreckt sich die Bedrohung auf:

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 und 2024

- Microsoft 365 Unternehmensanwendungen

Darüber hinaus bestand die eigentliche Ursache dieser Bedrohung in der Abhängigkeit von unzuverlässigen Eingangsdaten bei Sicherheitsentscheidungen gemäß CWE-807.

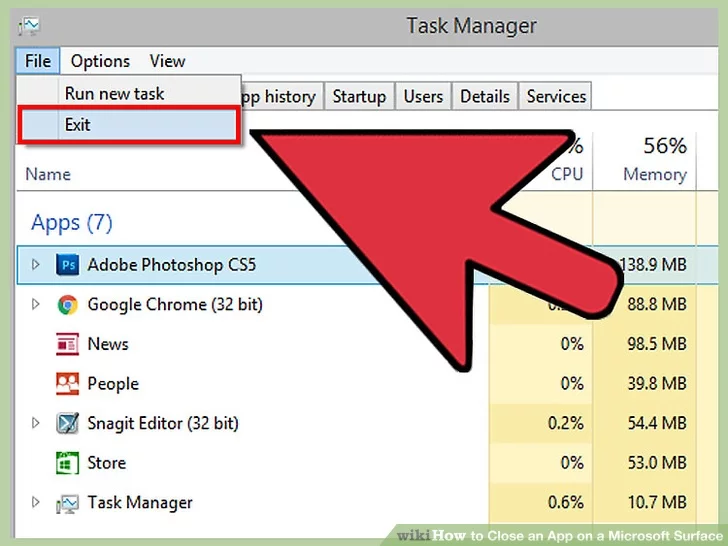

Schritt 1: Office-Anwendungen neu starten

Microsoft hat eine Risikominderungsstrategie eingeführt, die automatisch aktiviert wird, wenn Sie Microsoft 365 oder Office 2021 verwenden. Sie funktioniert jedoch nur, wenn Sie die Anwendungen neu starten.

Mein Name ist:

- Wählen Sie PowerPoint, Word, Excel und Outlook aus und schließen Sie sie vollständig.

- Danach öffnen Sie es wieder.

- Wiederholen Sie diesen Schritt auf allen Geräten in der Organisation.

Diese Methode zwingt Microsoft Office dazu, aktualisierte Sicherheitskonfigurationen neu zu laden, wodurch die meisten gängigen Angriffsvektoren zusätzlich blockiert werden.

Bild-Kredit WikiHowtech

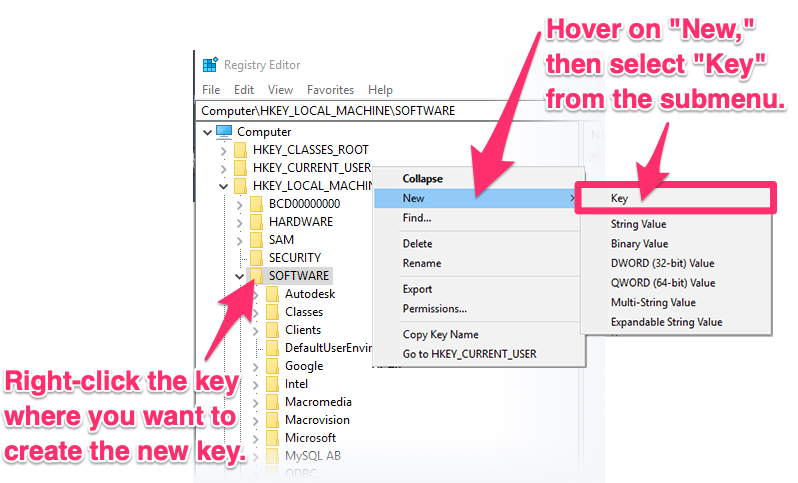

Schritt 2: Reparieren Sie die Registrierung für Microsoft Office 2019 und 2016

Wenn Ihr Unternehmen bereits Office 2019 oder 2016 verwendet, sollten Sie die unten im Protokoll beschriebene manuelle Lösung befolgen. Windows.

Bevor Sie irgendwelche Änderungen vornehmen:

- Drücken Sie Win+R und geben Sie Folgendes ein: regeditDrücken Sie anschließend die Eingabetaste.

- Im Registrierungseditor wählen Sie „Datei“ und dann „Exportieren“.

- Speichern Sie die Datei außerdem unter dem Namen „Registry_Backup.reg“ auf Ihrem System.

Umsetzung der Reformen:

Geh und suche nach

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Office16.0\Common

- Rechtsklicken auf gemeinsam, und wählen Sie New, Dann wählen Sie Wesentliche

- Nun müssen Sie den Schlüssel {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B} benennen.

Geben Sie dann diesen neuen Schlüssel an:

- Rechtsklicken und zu gehen NEU, dann wähle DWORD-Wert (32 Bit)

- Benennen Sie dies: Kompatibilitätsflags

- Doppelklicken Sie anschließend und stellen Sie den Wert wie folgt ein: 400

- Klicken OKSchließen Sie anschließend den Registrierungseditor.

- Starten Sie abschließend Ihren Computer neu.

Diese Registry-Änderung blockiert ein anfälliges Objekt, das Angreifer missbrauchen könnten.

Bild-Kredit Land FX

Schritt 3: Outlook gegen Anhänge schützen

Am wichtigsten ist, dass die meisten Angriffe im Zusammenhang mit CVE-2026-21509 mit Phishing-E-Mails beginnen. Daher sollten Sie Ihre Sicherheitsvorkehrungen in den Outlook-Einstellungen verstärken.

Empfohlene Optionen:

- Automatische Vorschau deaktivieren.

- Deaktivieren Sie das automatische Herunterladen externer Inhalte.

- Stellen Sie außerdem sicher, dass Sie ausschließlich die geschützte Ansicht verwenden.

Klicken Sie auf Datei, wählen Sie dann Optionen, gehen Sie zu Trust Center, dann Einstellungen und wählen Sie Umgang mit Anhängen.

Tipps zum Schutz vor Phishing:

Schulen Sie Ihre Mitarbeiter, denn Technologie allein reicht nicht aus, um diese Angriffe zu verhindern.

Beachten Sie die Warnsignale:

- E-Mails, die Dringlichkeit signalisieren, wie z. B. „Sofort öffnen“ oder „Konto gesperrt“.

- Absenderadressen, die ungewöhnlich erscheinen mögen. Zum Beispiel support@microsoft.com.

- Unerwartete Rechnungen und Lieferbenachrichtigungen erhalten.

- Außerdem können Sie komprimierte Dateien ungewöhnlicher Typen wie .img, .iso und .hta abrufen.

- Links, die nicht mit der Domain des Absenders synchronisiert sind.

Sichere Gewohnheiten:

- Bitte überprüfen Sie Ihre Bestellungen telefonisch oder per Chat.

- Bewegen Sie den Mauszeiger über einen beliebigen Link, bevor Sie darauf klicken.

- Melden Sie verdächtige E-Mails umgehend der IT-Abteilung.

- Makros in Dokumenten sollten nicht aktiviert werden.

Kommentare sind geschlossen.