Wichtige Gewohnheiten für Datenschutz und Cybersicherheit: Ein Leitfaden zum Schutz Ihrer vertraulichen Informationen

Diese Geschichte ist bekannt geworden. Im Sommer 2025 waren große Unternehmen von Datenlecks betroffen, darunter Google Und TransUnionKundendaten aus Dutzenden Quellen landeten in den Händen von Kriminellen.

Die Hacker drangen nicht direkt in die Kernsysteme ein. Sie gelangten über ein schwaches Glied in einer größeren Kette dorthin. Das ist die Realität unserer digitalen Welt. Es kann keine undurchdringlichen Barrieren geben.

Effektive Cybersicherheit beruht auf einfachen, konsequenten Gewohnheiten und darauf, sich selbst zu einem schwierigen Ziel zu machen. Auf diese Weise werden die unvermeidlichen Bedrohungen erkannt, abgewehrt oder mit minimalem Schaden behoben.

Ich erkläre Ihnen die 7 Gewohnheiten der Cybersicherheit, die den Kern meines Verteidigungssystems bilden, auf Android Telefon Und mein Computer.

7. Überlisten Sie Hacker mit einem Passwort-Manager und Zwei-Faktor-Authentifizierung.

Daten zeigen Mehr als 80 % der Sicherheitsverletzungen beruhen auf schwachen, gestohlenen oder wiederverwendeten Passwörtern. Cyberkriminelle nutzen dies mit automatisierten Angriffen aus, die als Credential Stuffing bezeichnet werden.

Sie nehmen große Listen mit Benutzernamen und Passwörtern aus einem einzigen Datenleck und probieren sie auf Tausenden von Websites aus, bis eine Übereinstimmung gefunden wird.

Obwohl jeder weiß, dass die Wiederverwendung von Passwörtern riskant ist, tun wir es trotzdem. Das System erwartet von uns, dass wir uns mehr merken als Durchschnittlich 90 eindeutige Anmeldungen, was nicht möglich ist.

Passwortmanager sind verschlüsselte Tresore, die dieses Problem lösen. Sie generieren lange, zufällige Passwörter, speichern sie unter einem einzigen Master-Passwort und füllen sie automatisch in Anwendungen und Websites aus.

Die Einrichtung der Multi-Faktor-Authentifizierung (MFA) ist der letzte Schritt zur Sicherung Ihres Kontos. Selbst wenn ein Hacker Ihr Passwort im Darknet kauft, ist es ohne den zweiten Faktor nutzlos.

6. Trainieren Sie Ihre Augen, um die Warnzeichen von Phishing zu erkennen.

Cyberkriminelle verfügen über ein Vokabular für ihre manipulativen Taktiken, doch im Grunde laufen sie alle auf Täuschung hinaus.

Phishing erfolgt per E-Mail, SMS und Voice-Phishing per Telefon. Eine neuere Variante des Voice-Phishings nutzt künstliche Intelligenz.

Dank künstlicher Intelligenz können Sie heute aus nur wenigen Sekunden eines in den sozialen Medien geposteten oder von einer öffentlichen Rede aufgenommenen Audioclips eine überzeugende Version Ihrer Stimme erzeugen. Jemand, der sich als ein geliebter Mensch ausgibt, könnte Sie anrufen, einen Unfall oder eine Verhaftung melden und sofort Geld verlangen.

Glücklicherweise ähneln sich die Warnsignale oft, wenn Sie sich darauf trainieren, sie zu erkennen.

Betrüger wollen Sie in Panik versetzen, anstatt Sie zum Nachdenken zu bringen. Sie verwenden Sätze wie „Ihr Konto wird gesperrt“, „Verdächtige Aktivitäten festgestellt“ oder „Handeln Sie jetzt, um eine Geldstrafe zu vermeiden“.

Obwohl KI Betrügereien immer raffinierter macht, enthalten viele immer noch offensichtliche Tippfehler oder schlampige Formulierungen, die das Kommunikationsteam eines seriösen Unternehmens nicht zulassen würde.

Bewegen Sie vor dem Klicken den Mauszeiger über einen Link, um die Ziel-URL in der unteren Ecke Ihres Browsers anzuzeigen. Auf Mobilgeräten können Sie den Link in der Regel durch langes Drücken anzeigen.

Suchen Sie nach Tippfehlern in der E-Mail-Adresse des Absenders, beispielsweise support@micros0ft.com.

Unerwartete Anhänge sind ein Warnsignal. Seriöse Unternehmen versenden selten unaufgefordert Rechnungen oder Sicherheitsberichte.

Diese Anhänge verbergen oft SchadsoftwareBesuchen Sie im Zweifelsfall direkt die offizielle Website. Klicken Sie niemals auf einen Link, laden Sie keinen Anhang herunter und rufen Sie keine Nummer aus einer verdächtigen Nachricht an.

5. Üben Sie bewusstes Surfen und Klicken.

Ihr Browser ist Ihr Hauptfenster zum Internet und ein gewisses Maß an Wissen trägt dazu bei, ihn sicher zu halten.

Achten Sie immer auf das Schloss. Das Schlosssymbol und „https://„Zu Beginn des Titels steht eine verschlüsselte Verbindung.

HTTPS verschlüsselt Daten während der Übertragung, HTTP hingegen nicht. Dies ist besonders wichtig in öffentlichen WLAN-Netzwerken, wo Abhörmaßnahmen leicht möglich sind.

Seien Sie vorsichtig bei aggressiven Pop-ups und unerwarteten Downloads. Scareware verwendet gefälschte Virenwarnungen, um eine „Lösung“ für Malware oder unerwünschte Software zu bewerben. Seriöse Sicherheitsunternehmen melden Infektionen nicht über Browser-Pop-ups.

Und schließlich sollten Sie bei URL-Verkürzern vorsichtig sein. Dienste wie Bitly und TinyURL können das wahre Ziel eines Links verschleiern. Das macht sie zu einem beliebten Tool für Betrüger, die eine bösartige Website hinter einem harmlos aussehenden Link verstecken wollen.

Wenn Sie einen verkürzten Link von einer Quelle erhalten, der Sie nicht vollständig vertrauen, verwenden Sie eine Website zur Linkerweiterung (z. B. unshorten.it), um zu sehen, wohin der Link führt, bevor Sie darauf klicken.

4. Sorgen Sie für eine sichere Verbindung – zu Hause und unterwegs

Öffentliche WLAN-Netzwerke in Cafés, Flughäfen und Hotels sind riskant. Diese Netzwerke sind offen und oft unverschlüsselt, was sie zu leichten Zielen macht.

Eine gängige Taktik besteht darin,

Anschläge Der Mann in der Mitte, bei dem ein Krimineller im selben Netzwerk den Datenverkehr zwischen Ihrem Gerät und dem Internet abfängt.

Eine weitere Gefahr ist Angriff des bösen Zwillings, bei dem ein Hacker einen gefälschten Hotspot mit einem legitim aussehenden Namen erstellt und Ihren Datenverkehr abfängt.

Verwenden Sie in öffentlichen WLANs immer ein virtuelles privates Netzwerk (VPN). Es erstellt einen verschlüsselten Tunnel für Ihren Datenverkehr. Mit einem zuverlässigen VPN können Personen im selben Netzwerk Ihre Daten weder lesen noch sehen, wohin sie gehen.

Auch Ihr Heimnetzwerk muss geschützt werden. Ändern Sie zunächst die Standard-WLAN-Passwörter und Administratoreinstellungen Ihres Routers. Router verfügen oft über Standard-Anmeldeinformationen wie „admin“ und „password“. Wenn Sie diese unverändert lassen, ist Ihr Netzwerk leicht für Hackerangriffe geeignet.

3. Kontrollieren Sie Ihren digitalen Fußabdruck Schritt für Schritt

Betrüger können jedes Detail ausnutzen, das Sie in sozialen Medien teilen. Der Name und der Heimatort Ihres Haustiers sind oft die Antwort auf häufige Sicherheitsfragen.

Cyberkriminelle sind Meister des Social Engineering. Sie nutzen diese Informationen, um Vertrauen aufzubauen, Sie zu manipulieren und Phishing-Angriffe Überzeugend.

Das Posten von Urlaubsfotos in Echtzeit signalisiert, dass Ihr Zuhause leer ist. Wiederholte Standort-Tags in Ihrem Lieblingscafé oder Fitnessstudio erstellen eine vorhersehbare Karte Ihres Tagesablaufs.

Behandeln Sie persönliche Informationen als wertvolles Gut. Überprüfen Sie Ihre Datenschutzeinstellungen auf allen Social-Media-Konten und stellen Sie die Profilsichtbarkeit auf „Privat“ oder „Nur Freunde“ ein.

Und schließlich: Gewöhnen Sie sich an, Ihre tollen Urlaubsfotos zu teilen, nachdem Sie sicher nach Hause zurückgekehrt sind.

2. Backups helfen Ihnen, im Katastrophenfall schnell eine Wiederherstellung durchzuführen.

Behandeln Sie Datensicherungen als Versicherung. Backups sind Ihre primäre Verteidigung gegen Ransomware, das Ihre Dateien verschlüsselt und eine Zahlung verlangt.

Backups helfen auch bei Geräteausfall, Verlust oder Diebstahl. Im Falle eines Ransomware-Angriffs ermöglicht Ihnen ein sauberes, aktuelles Backup eine schnelle Wiederherstellung. Löschen Sie das infizierte Gerät und stellen Sie es mithilfe des Backups wieder her.

Automatisieren Sie Backups. Das Ziel ist, sie einzurichten und dann zu vergessen. Nutzen Sie das integrierte Cloud-Backup auf Ihren Geräten. Aktivieren Sie auf Ihrem iPhone oder iPad die iCloud-Sicherung in den Einstellungen.

Stellen Sie unter Android sicher, dass die Google One- oder Google Drive-Sicherung aktiviert ist.

Verwenden Sie auf Ihrem Gerät mit einer externen Festplatte einen Cloud-Backup-Dienst oder integrierte Tools wie Time Machine (auf dem Mac) oder den Dateiversionsverlauf (unter Windows).

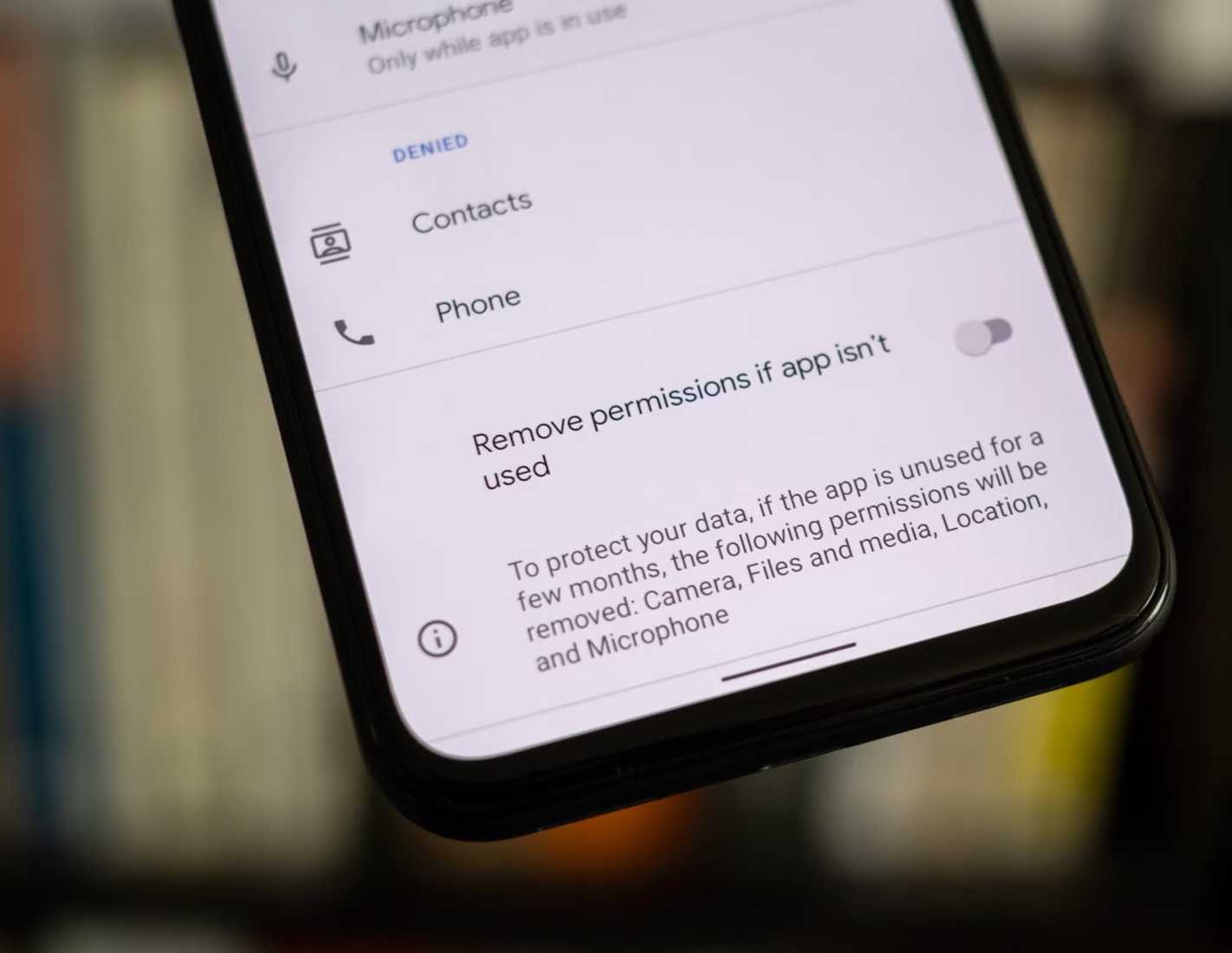

1. Befolgen Sie für Anwendungen die Regel der geringsten Privilegien.

Jede von Ihnen installierte App fordert Zugriff auf Ihre Daten und Gerätekomponenten (Kontakte, Standort, Kamera, Mikrofon) an.

Befolgen Sie die Regel der geringsten Privilegien. Geben Sie jeder App nur den Zugriff, den sie benötigt. Die Karten-App benötigt Ihren Standort nur während der Nutzung. Fotobearbeitungs-App Es benötigt Ihre Fotos, nicht Ihre Kontakte oder Ihr Mikrofon.

Übermäßige Berechtigungen bergen Risiken für Datenschutz und Sicherheit.

Manche Apps sammeln Daten zu Werbezwecken. Wird eine App gehackt und hat Zugriff auf Ihr Mikrofon, könnte sie Ihre Gespräche abhören.

Isolieren, untersuchen, verstärken

Wenn Sie den Verdacht haben, dass ein Konto kompromittiert wurde, reagieren Sie schnell und zielgerichtet in drei Schritten.

Isolieren Sie zunächst den Angriff. Ändern Sie umgehend das Passwort für das betroffene Konto. Handelt es sich um ein Bankkonto, wenden Sie sich an Ihre Bank oder Ihren Kartenaussteller, melden Sie den Betrugsverdacht und beantragen Sie die Sperrung des Kontos.

Gehen Sie als Nächstes der Sache auf den Grund. Überprüfen Sie andere wichtige Konten auf unbefugte Aktivitäten, insbesondere wenn Sie dasselbe kompromittierte Passwort verwendet haben. Führen Sie einen vollständigen Malware-Scan auf Ihrem Computer durch, um Schadsoftware, einschließlich Keyloggern, zu erkennen.

Und schließlich: Stärken Sie Ihre Abwehrkräfte. Zwei-Faktor-Authentifizierung (MFA) einrichten Auf dem kompromittierten Konto und anderen wichtigen Konten fehlen Ihnen Informationen. Nutzen Sie diesen Vorfall, um Ihre Sicherheitsgewohnheiten zu überprüfen und zu stärken.

Kommentare sind geschlossen.