So erkennen Sie Rootkits unter Windows 10: Ein umfassender Leitfaden

Hacker nutzen Rootkits, um hartnäckige und scheinbar unentdeckbare Schadsoftware auf Ihrem Gerät zu verstecken, die unbemerkt Daten oder Ressourcen stiehlt – manchmal über Jahre hinweg. Rootkits können auch in Form von Keyloggern eingesetzt werden, die Ihre Tastatureingaben und Ihre Kommunikation überwachen, um dem Angreifer sensible Informationen zu liefern.

Diese Hacking-Methode gewann vor 2006 an Bedeutung, bevor Microsoft Vista die digitale Signatur aller Computertreiber vorschrieb. Der Kernel Patch Protection (KPP) veranlasste Malware-Autoren, ihre Angriffsmethoden zu ändern, und erst seit 2018… Zacinlo-WerbebetrugRootkit-Programme sind wieder in den Fokus gerückt.

Rootkits vor 2006 waren ausschließlich betriebssystemspezifisch. Zacinlo, ein Rootkit aus der Malware-Familie Detrahere, führte mit einem firmwarebasierten Rootkit eine weitaus gefährlichere Bedrohung ein. Dennoch machen Rootkits nur etwa ein Prozent aller jährlich auftretenden Malware-Fälle aus.

Angesichts der Gefahr, die von ihnen ausgehen kann, ist es jedoch ratsam zu verstehen, wie die Rootkit-Erkennung funktioniert, um Programme zu identifizieren, die möglicherweise bereits in Ihr System eingedrungen sind.

Rootkits in Windows 10 entdecken (Ausführlich)

Zacinlo war bereits fast sechs Jahre lang aktiv, bevor es entdeckt wurde, und zielte auf das Betriebssystem Windows 10 ab. Die Rootkit-Komponente war hochgradig konfigurierbar und schützte sich selbst vor Operationen, die sie als funktionsgefährdend einstufte. Sie war in der Lage, SSL-Kommunikation abzufangen und zu entschlüsseln.

Es verschlüsselt und speichert alle seine Konfigurationsdaten in der Windows-Registrierung. Beim Herunterfahren von Windows überschreibt es sich selbst unter einem anderen Namen vom Speicher auf die Festplatte und aktualisiert seinen Registrierungsschlüssel. Dadurch wird es von gängiger Antivirensoftware nicht erkannt.

Dies deutet darauf hin, dass herkömmliche Antiviren- oder Anti-Malware-Programme zur Erkennung von Rootkits nicht ausreichen. Es gibt jedoch einige leistungsstarke Anti-Malware-Programme, die Sie vor einem vermuteten Rootkit-Angriff warnen.

Die fünf wesentlichen Merkmale eines guten Antivirenprogramms

Die meisten der heute führenden Antivirenprogramme implementieren alle fünf dieser prominenten Methoden zur Erkennung versteckter Rootkits.

- signaturbasierte Analyse Die Antivirensoftware vergleicht die registrierten Dateien mit bekannten Rootkit-Signaturen. Die Analyse sucht außerdem nach Verhaltensmustern, die bestimmte Aktivitäten bekannter Rootkits nachahmen, wie beispielsweise die intensive Nutzung von Ports.

- Offenlegung von Einwänden Das Windows-Betriebssystem verwendet Indextabellen, um Befehle auszuführen, die bekanntermaßen Rootkits aktivieren. Da Rootkits versuchen, alles zu ersetzen oder zu verändern, was sie als Bedrohung wahrnehmen, wird Ihr System dadurch auf deren Anwesenheit aufmerksam gemacht.

- Vergleich von Daten aus verschiedenen Quellen Versteckte Root-Verzeichnisse können, um unentdeckt zu bleiben, einige der bei einem Standard-Scan angezeigten Daten verändern. Rückgabewerte von Systemaufrufen auf hoher und niedriger Ebene können das Vorhandensein eines versteckten Root-Verzeichnisses aufdecken. Das Programm kann außerdem den in den RAM geladenen Prozessspeicher mit dem Inhalt einer Datei auf der Festplatte vergleichen.

- Sicherheitsprüfung Jede Bibliothek verfügt über ein digitales Signatursystem, das erstellt wird, sobald das System als „sauber“ eingestuft wird. Gute Sicherheitssoftware kann Bibliotheken auf etwaige Änderungen am Code, der zur Erstellung der digitalen Signatur verwendet wird, überprüfen.

- Zulassungsvergleiche Die meisten Antivirenprogramme führen diese Vergleiche nach einem vordefinierten Zeitplan durch. Eine saubere Datei wird in Echtzeit mit einer Clientdatei verglichen, um festzustellen, ob die Clientdatei eine unerwünschte ausführbare Datei (.exe) ist oder eine solche enthält.

Durchführung von Untersuchungen versteckter Root-Rechte

Ein Rootkit-Scan ist die beste Methode, um eine Rootkit-Infektion aufzudecken. Oftmals erkennt das Betriebssystem ein Rootkit nicht automatisch, und die Erkennung kann sich als schwierig erweisen. Rootkits sind hochentwickelte Spyware-Programme, die ihre Aktivitäten nahezu vollständig verbergen und unbemerkt im System bleiben können.

Wenn Sie vermuten, dass Ihr Computer mit einem Rootkit-Virus infiziert ist, empfiehlt es sich, ihn herunterzufahren und einen Scan von einem bekannten, virenfreien System aus durchzuführen. Eine sichere Methode, ein Rootkit auf Ihrem Computer zu finden, ist die Analyse eines Speicherauszugs. Ein Rootkit kann die Anweisungen, die es an Ihr System sendet, nicht verbergen, solange sie im Arbeitsspeicher ausgeführt werden.

Verwendung von WinDbg zur Malware-Analyse

Microsoft Windows bietet ein eigenes, multifunktionales Debugging-Tool, mit dem sich Anwendungen, Treiber und das Betriebssystem selbst auf Fehler überprüfen lassen. Es behebt Fehler im Kernel- und Benutzermodus, hilft bei der Analyse von Absturzprotokollen und untersucht CPU-Protokolle.

Einige Windows-Systeme werden mit folgender Ausstattung geliefert: WinDbg Es ist bereits enthalten. Wer es nicht hat, muss es aus dem Microsoft Store herunterladen. WinDbg-Vorschau Es handelt sich um die neueste Version von WinDbg, die augenschonendere Bilder, schnellere Fenster, vollständige Skriptfunktionen sowie die gleichen Befehle, Erweiterungen und Arbeitsabläufe wie die Originalversion bietet.

Sie können WinDbg zumindest zur Analyse von Speicherabbildern oder Abstürzen, einschließlich des Bluescreens (BSOD), verwenden. Anhand der Ergebnisse können Sie nach Hinweisen auf einen Malware-Angriff suchen. Wenn Sie vermuten, dass eines Ihrer Programme durch Malware beeinträchtigt wird oder mehr Speicher als nötig belegt, können Sie eine Speicherabbilddatei erstellen und diese mit WinDbg analysieren.

Ein vollständiger Speicherauszug kann viel Speicherplatz beanspruchen, daher ist es unter Umständen besser, einen Teilauszug durchzuführen. Kernelmodus Alternativ kann ein kleiner Speicherauszug verwendet werden. Ein Kernel-Modus-Auszug enthält alle Informationen zur Speichernutzung des Kernels zum Zeitpunkt des Absturzes. Ein kleiner Speicherauszug enthält grundlegende Informationen über verschiedene Systeme, wie Treiber, den Kernel und Plus, ist aber deutlich kleiner.

Kleine Speicherabbilder sind bei der Analyse der Ursache von Bluescreens hilfreicher. Für die Erkennung von Rootkits sind die vollständige Version oder die Kernel-Version aussagekräftiger.

Erstellen Sie eine Kernel-Modus-Dump-Datei

Eine Kernel-Modus-Dump-Datei kann auf drei Arten erstellt werden:

- Aktivieren Sie die Speicherabbilddatei über die Systemsteuerung, um einen Systemabsturz zu ermöglichen.

- Aktivieren Sie die Dump-Datei über die Systemsteuerung, um einen Systemabsturz zu erzwingen.

- Verwenden Sie das Debugging-Tool, um eins für Sie zu erstellen.

Wir wählen Option Nummer drei.

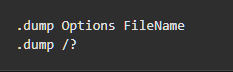

Um die erforderliche Dump-Datei zu erstellen, müssen Sie lediglich den folgenden Befehl in das WinDbg-Befehlsfenster eingeben.

ersetzen FileName Mit einem passenden Namen für die Abschriftdatei und einem "?"-Buchstaben fAchten Sie darauf, dass „f“ kleingeschrieben ist, sonst erstellen Sie eine andere Art von Dump-Datei.

Sobald der Debugger seine Arbeit abgeschlossen hat (der erste Scan dauert mehrere Minuten), wird eine Dump-Datei erstellt, und Sie können die erhaltenen Ergebnisse analysieren.

Um zu verstehen, worauf man achten muss, beispielsweise auf die Nutzung des Arbeitsspeichers (RAM), um ein Rootkit zu erkennen, sind Erfahrung und Tests erforderlich. Es ist zwar möglich, aber für Anfänger nicht empfehlenswert, Malware-Erkennungsmethoden auf einem laufenden System zu testen. Dies erfordert jedoch ebenfalls Erfahrung und ein umfassendes Verständnis der Funktionsweise von WinDbg, um die versehentliche Verbreitung eines Virus auf dem eigenen System zu vermeiden.

Es gibt sicherere und anfängerfreundlichere Wege, unseren gut versteckten Feind zu entlarven.

Zusätzliche Scanmethoden

Manuelle Erkennung und Verhaltensanalyse sind ebenfalls zuverlässige Methoden zur Rootkit-Aufspürung. Die Suche nach einem Rootkit kann äußerst mühsam sein. Anstatt also direkt das Rootkit zu bekämpfen, kann man nach rootkitähnlichen Verhaltensweisen suchen.

Sie können heruntergeladene Softwarepakete während der Installation mithilfe der erweiterten oder benutzerdefinierten Installationsoptionen auf Rootkits überprüfen. Achten Sie dabei auf unbekannte Dateien in der Detailliste. Diese Dateien sollten entfernt werden. Alternativ können Sie online nach Hinweisen auf Schadsoftware suchen.

Firewalls und ihre Protokolle sind ein äußerst effektives Mittel zur Erkennung von Rootkits. Die Software benachrichtigt Sie, wenn Ihr Netzwerk überwacht wird, und sollte alle unbekannten oder verdächtigen Downloads vor der Installation unter Quarantäne stellen.

Wenn Sie vermuten, dass sich bereits ein Rootkit auf Ihrem Gerät befindet, können Sie Ihre Firewall-Protokollberichte durchsehen und nach ungewöhnlichem Verhalten suchen.

Firewall-Protokolle prüfen

Sie müssen die aktuellen Firewall-Protokollberichte überprüfen, was eine Open-Source-Anwendung wie IP-Traffic-Spionage Dank seiner Firewall-Logfilterfunktionen ist dies ein äußerst nützliches Tool. Die Berichte zeigen Ihnen im Falle eines Angriffs genau das, was Sie wissen müssen.

Wenn Sie über ein großes Netzwerk mit einer separaten Firewall zur Filterung des ausgehenden Datenverkehrs verfügen, wird es nicht IP-Traffic-Spionage Unerlässlich. Alternativ sollten Sie über die Firewall-Protokolle die ein- und ausgehenden Pakete aller Geräte und Arbeitsstationen im Netzwerk einsehen können.

Ob zu Hause oder in einem kleinen Büro: Sie können das Modem Ihres Internetanbieters oder, falls vorhanden, eine Firewall oder einen Router verwenden, um Firewall-Protokolle abzurufen. So können Sie den Datenverkehr jedes einzelnen Geräts im selben Netzwerk analysieren.

Es kann auch hilfreich sein, die Protokolldateien der Windows-Firewall zu aktivieren. Standardmäßig ist die Protokolldatei deaktiviert, d. h. es werden keine Informationen oder Daten geschrieben.

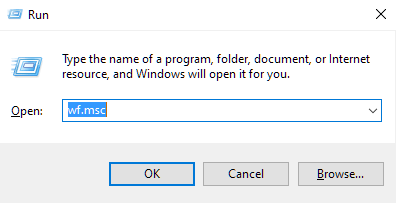

- Um eine Protokolldatei zu erstellen, öffnen Sie die Funktion „Ausführen“ durch Drücken der entsprechenden Taste. Windows-Taste + R.

- Art wf. msc in die Box und drücke Enter.

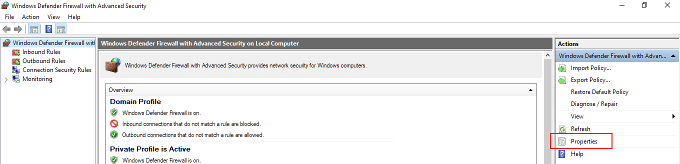

- Wählen Sie im Fenster „Windows-Firewall mit erweiterter Sicherheit“ im linken Menü „Windows Defender Firewall mit erweiterter Sicherheit auf lokalem Computer“ aus. Klicken Sie im Menü ganz rechts unter „Aktionen“ auf Eigenschaften im Vergleich.

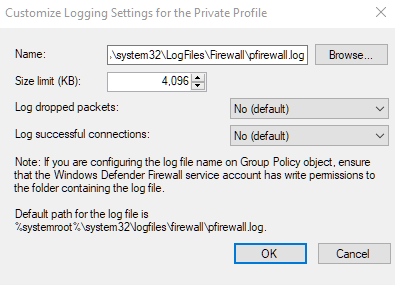

- Wechseln Sie im neuen Dialogfenster zum Tab „Privates Profil“ und wählen Sie aus AnpassenDiese finden Sie im Abschnitt „Protokollierung“.

- Im neuen Fenster können Sie die Größe der zu erstellenden Protokolldatei, den Speicherort der Datei und die Protokollierungsstufe (nur verworfene Pakete, erfolgreiche Verbindungen oder beides) festlegen.

- Als verworfene Pakete gelten solche, die die Windows-Firewall für Sie blockiert hat.

- Standardmäßig speichert die Windows-Firewall in der Registrierung nur die letzten 4 MB an Daten. Diese finden Sie in %SystemRoot%System32LogFilesFirewallPfirewall.log

- Beachten Sie, dass eine Erhöhung des maximalen Datennutzungslimits für Protokolle die Leistung Ihres Computers beeinträchtigen kann.

- Klicke auf OK Wenn du fertig bist.

- Wiederholen Sie anschließend die gleichen Schritte, die Sie eben im Tab „Privates Profil“ durchgeführt haben, diesmal jedoch im Tab „Öffentliches Profil“.

- Es werden nun Protokolle sowohl für öffentliche als auch für private Kommunikation erstellt. Sie können die Dateien in einem Texteditor wie Notepad anzeigen oder in eine Tabellenkalkulation importieren.

- Sie können nun Protokolldateien in ein Datenbankanalyseprogramm wie IP Traffic Spy exportieren, um den Datenverkehr zu filtern und zu sortieren und ihn so leichter identifizieren zu können.

Achten Sie auf Auffälligkeiten in den Protokolldateien. Selbst kleinste Systemstörungen können auf eine versteckte Rootkit-Infektion hindeuten. Beispielsweise kann eine übermäßige CPU- oder Bandbreitennutzung, obwohl Sie keine oder nur sehr wenige anspruchsvolle Programme ausführen, ein wichtiger Hinweis sein.

Kommentare sind geschlossen.